Steganografia cyfrowa/Praktyka

Tekst

[edytuj]Niewykrywalność: bardzo mała 1

Przepływność: słaba 2

Odporność na modyfikację: średnia 3

Zdjęcia

[edytuj]Niewykrywalność: Bardzo duża 5 (zmiany na zdjęciu niewykrywalne dla ludzkiego oka)[1]

Przepływność: dobra 4 [2]

Odporność na modyfikację: Bardzo dobra 5 [3]

Zdjęcia są wręcz książkowym przykładem steganografii więc i tu nie mogło ich zabraknąć. Dla przykładu użyjemy go w serwsie flickr. Flickr na limit 200 MB na pojedyncze zdjęcie i mimo tego nie obsługuje plików RAW. Zobaczmy jak ominąć te niedogodnienie.

Można ukryć plik RAW wewnątrz dowolnego pojedynczego pliku-kontenera "na chama" wciskając go pomiędzy lub pod zakończeniem oryginalnego pliku. Dla wygody więc powinniści stworzyć najpierw przekonwertowaną wersję pliku RAW na odpowiednik który obsługuje serwis (png, jpg). Później:

W Linux:

cat obraz-dla-flickr.jpg plik-raw.dng > rezultat.jpg

w Windows (cmd)

copy /b obraz-dla-flickr.jpg + plik-raw.dng rezultat.jpg

W Mac OS

cat obraz-dla-flickr.jpg plik-raw.dng >> rezultat.jpg

Nasz końcowy plik praktycznie się nie zmienił, z wyjątkiem rozmiaru.

Flickr posiada także unikalny dysk o pojemności 1 TB - żaden obecny dostawca chmur nie udostępnia tyle miejsca na dane. Niestety jest ograniczenie typów plików jedynie dla foto i wideo. Jednakże dzięki technikom steganograficznym to nie problem.

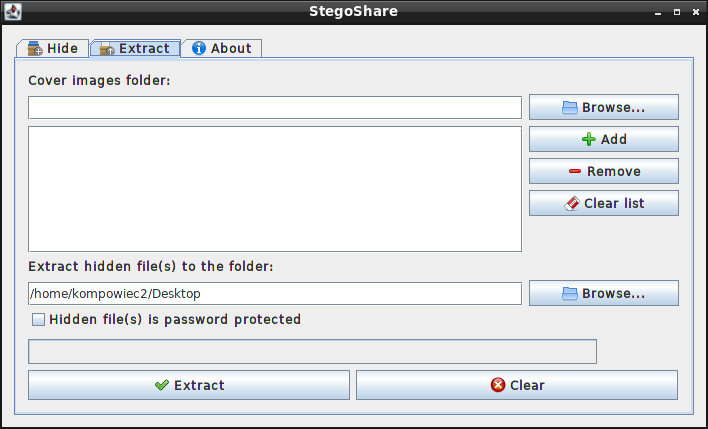

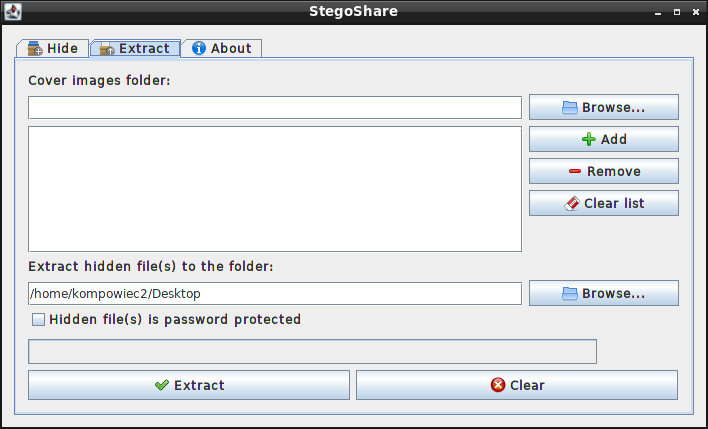

- Pobieramy i uruchamiany program StegoShare

- W zakładce "hide" wybieramy folder ze zdjęciami (Cover images folder)

- W "File to hide" oczywiście wybieramy plik który chcemy schować (w tym przypadku plik RAW)

- Opcjonalnie można wybrać szyfrowanie AES wpisując hasło poniżej

- "keep cover image original filenames" oznacza pozostawienie oryginalnych nazw plików

- Aby odwrócić proces, wchodzimy w zakładkę "extract" i wskazujemy folder który przed chwilą utworzyliśmy.

- później wybieramy miejsce w którym on sie rozpakuje.

Wideo

[edytuj]Niewykrywalność: Bardzo duża 5 [4]

Przepływność: Doskonala 6

Odporność na modyfikację: Dobra 4 [5]

Rozwinięcie ww. techniki, pozwala ze wszystkich kontenerów umieścić zdecydowanie najwięcej danych. Jednym z przedstawicieli jest OpenPuff obsługujący największą ilość kontenerów w tym także plików wideo.

Audio

[edytuj]Przepływność: średnia 3

Niewykrywalność: słaba 2

Odporność na modyfikację: słaba 2

DeepSound

Pliki wykonywalne

[edytuj]HTML

[edytuj]Inne

[edytuj]Przypisy

[edytuj]- ↑ 1 Technika LSB jest stosunkowo łatwa do wykrycia

- ↑ 1 do schowania większej ilości danych potrzeba więcej zdjęć

Po za StegoShare wielkość plików ukrytych wynosi około 40% rozmiaru oryginalnego pliku. - ↑ -0.5 metoda podatna na kompresję stratną, jednakże można to do pewnego stopnia ominąć stosując cyfrowy znak wodny

- ↑ -1 Techniki wykrycia są takie same jak w przypadku zdjęć

- ↑ -2 jakakolwiek modyfikacja spowoduje utratę danych!